En bref

- Le copier-coller a changé d’échelle : il ne touche plus seulement les mémoires, mais aussi des articles, des rapports et des dossiers d’évaluation.

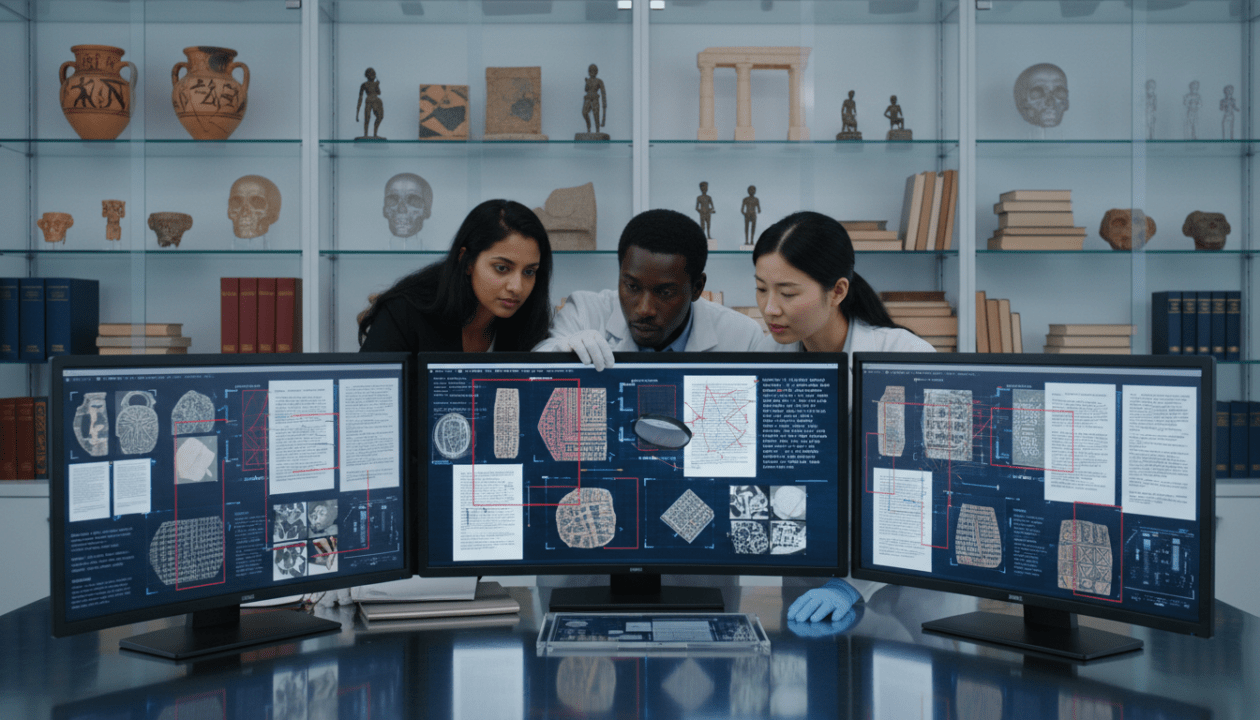

- La lutte moderne combine analyse de texte, examen des sources et lecture experte, car la détection automatique ne suffit pas.

- Les chercheurs qui enquêtent décrivent une véritable archéologie des documents : versions, citations, traductions, styles et bibliographies.

- Les réactions institutionnelles restent inégales, ce qui nourrit un sentiment d’impunité et fragilise l’intégrité académique.

- Le droit (contrefaçon, parasitisme, discipline) structure la vérification et aide à qualifier la fraude scientifique au-delà du seul plagiat.

Le plagiat universitaire ne ressemble plus à un simple « emprunt » maladroit. Désormais, la fraude se dissimule dans des traductions, des paraphrases mécaniques, des collages de passages et des bibliographies-écrans. Pourtant, des enquêteurs patients reconstituent la généalogie des textes, comme on remonte une stratigraphie. Cette archéologie du copier-coller s’appuie sur des indices concrets : ruptures de style, citations introuvables, notes déplacées, ou encore références qui n’ont jamais été consultées. Ensuite, elle se prolonge par des recoupements, parfois jusqu’au prétoire, lorsque la contrefaçon est alléguée. Enfin, elle expose un enjeu collectif : la fraude scientifique ne lèse pas seulement l’auteur pillé. Elle désorganise la confiance, ralentit la recherche et dégrade la réputation des établissements. À l’heure où les productions explosent et où l’évaluation se digitalise, la traque devient une compétence à part entière. Or, cette compétence se heurte encore à des réflexes de protection, à des procédures opaques et à des arbitrages qui varient selon les lieux.

Archéologie du copier-coller : des ciseaux au numérique, puis aux textes « augmentés »

La métaphore de l’archéologie éclaire bien la dynamique du copier-coller. D’abord, il y eut le « couper-coller » matériel, fait de ciseaux et de ruban adhésif. Ensuite, le geste est devenu instantané avec le traitement de texte. Or, cette facilité a modifié la nature du plagiat : il est passé d’un acte rare à une tentation banale, parfois rationalisée par l’urgence. Pourtant, la facilité technique n’explique pas tout. La pression à publier, l’évaluation chiffrée et la compétition pour les postes créent un contexte favorable aux dérives.

Dans les années 2010, des dossiers publics ont montré que la fraude ne se cantonnait pas aux étudiants. Des cas ont concerné des thèses, mais aussi des enseignants-chercheurs, avec des réactions institutionnelles parfois jugées timides. Cette période a aussi mis en avant des controverses autour de sections d’évaluation disciplinaire et de comités de sélection. De tels épisodes ont installé une question durable : quand l’institution tarde, qui protège réellement l’intégrité académique ?

Du plagiat « visible » au plagiat « camouflé »

Le plagiat le plus simple copie mot à mot. Toutefois, les pratiques ont évolué. Aujourd’hui, beaucoup de fraudes reposent sur la traduction sans guillemets, la permutation de phrases ou le remplacement de synonymes. D’autres formes utilisent des outils de reformulation, ce qui brouille les pistes. Cependant, un texte « lissé » laisse souvent des traces : des enchaînements illogiques, des variations soudaines de niveau de langue, ou des références incompatibles avec l’argumentation.

Un exemple fréquent apparaît dans certaines thèses : des paragraphes très techniques surgissent au milieu d’un développement plus général. Ensuite, les notes de bas de page semblent correspondre à une autre édition, ou citent une pagination introuvable. Ce type d’écart devient un signal d’alerte. Ainsi, l’enquête commence rarement par une accusation. Elle démarre plutôt par une vérification patiente des indices.

Quand l’enquête devient publique : le rôle des archives en ligne

Des plateformes et blogs spécialisés ont documenté des cas, en publiant des comparaisons et des décisions. L’un des plus connus a servi de « lieu de dépôt » d’études et de documents liés au plagiat dans les thèses et articles. Il a aussi mis l’accent sur les réactions institutionnelles, parfois perçues comme un second problème. Cette documentation, sollicitée par des collègues directement touchés, a contribué à fixer des standards : citer, comparer, sourcer, puis contextualiser.

Ce travail a un effet paradoxal. D’un côté, il alimente la transparence, donc la dissuasion. De l’autre, il expose à des tensions, car la réputation d’un laboratoire ou d’une université est en jeu. Néanmoins, la publicité des sources pousse à plus de rigueur, ce qui demeure une avancée pour l’intégrité académique. La suite logique consiste alors à comprendre comment les outils modernes structurent cette traque.

Analyse de texte et détection automatique : les outils qui déclenchent, pas ceux qui tranchent

Les universités se sont équipées d’outils de détection automatique capables de repérer des similarités. Pourtant, ces solutions ne « prouvent » pas un plagiat. Elles signalent des proximités, puis elles exigent une lecture experte. En effet, une thèse peut reprendre des définitions standards, des passages méthodologiques ou des citations légitimes. À l’inverse, une fraude bien maquillée peut passer sous les seuils. Ainsi, la traque efficace combine logiciel, méthode et jugement humain.

Dans les pratiques actuelles, l’analyse de texte s’étend au-delà du simple pourcentage. Elle examine la structure, l’ordre des idées et la cohérence des références. Par ailleurs, l’examen des métadonnées devient utile : dates de dépôt, versions de fichiers, ou traces de conversion. Dès lors, l’enquête ressemble à une reconstitution. Et cette reconstitution doit rester reproductible, car un dossier disciplinaire ou judiciaire repose sur des pièces vérifiables.

Ce que mesurent réellement les logiciels de similarité

Les outils comparent un document à un corpus : internet, bases d’articles, travaux internes, ou dépôts institutionnels. Ensuite, ils produisent une carte des correspondances. Cependant, le résultat dépend des sources accessibles, des paramétrages et des exclusions. Par exemple, l’exclusion d’une bibliographie peut réduire artificiellement un score, sans résoudre le problème de fond. De même, l’inclusion d’un corpus trop vaste peut générer des faux positifs.

En pratique, trois questions structurent l’interprétation. D’abord, la portion copiée est-elle une connaissance commune ou une formulation originale ? Ensuite, la reprise est-elle attribuée par citation et guillemets ? Enfin, la place de l’emprunt modifie-t-elle l’argument, donc la contribution scientifique ? Ainsi, la mesure chiffrée sert de point de départ, pas de verdict.

Procédure de vérification : une méthode en plusieurs passes

Une démarche robuste suit des étapes simples, qui peuvent être expliquées à un comité. D’abord, les passages suspects sont isolés. Ensuite, les sources potentielles sont identifiées, y compris dans d’autres langues. Puis, les correspondances sont comparées phrase par phrase. Enfin, l’ensemble est documenté par captures, références exactes, et chronologie. Cette rigueur évite les contestations sur la chaîne de preuve.

Pour rendre la méthode plus lisible, voici une liste de contrôles fréquemment utilisés lors d’une vérification approfondie :

- Contrôle des guillemets : présence, portée, et conformité aux normes de citation.

- Contrôle des notes : renvoi exact à l’édition citée et à la bonne pagination.

- Contrôle des bibliographies : existence réelle des ouvrages et adéquation avec le texte.

- Contrôle des traductions : repérage d’une reprise littérale depuis une langue source.

- Contrôle de cohérence : continuité du style, du vocabulaire et de l’argumentation.

Cette méthode révèle souvent un point décisif : la fraude s’inscrit dans une série de gestes. Elle ne se limite pas à un paragraphe. Par conséquent, l’étape suivante consiste à qualifier juridiquement et institutionnellement ce qui a été mis au jour.

Les démonstrations d’outils de similarité sont utiles, car elles montrent les limites du « score ». Toutefois, l’enjeu principal reste la qualification : similarité n’est pas automatiquement contrefaçon.

Fraude scientifique, plagiat, contrefaçon : qualifier pour décider et sanctionner

Le mot plagiat est employé dans le langage courant, mais la qualification varie selon le cadre. D’un côté, l’intégrité académique vise des règles de production et d’attribution des idées. De l’autre, le droit d’auteur s’intéresse à la protection de la forme originale, ce qui ouvre la voie à la contrefaçon. Enfin, la fraude scientifique recouvre aussi la fabrication et la falsification de données. Or, un dossier peut mêler plusieurs éléments. Ainsi, une copie de texte peut coexister avec des manipulations d’images, ou une bibliographie inventée.

Cette pluralité impose une stratégie. Lorsque l’enjeu est disciplinaire, la question centrale porte sur la probité et l’éthique professionnelle. Toutefois, lorsque la reprise porte sur une œuvre protégée, l’action civile peut devenir pertinente. Des contentieux ont illustré ce cheminement, avec des affaires où l’auteur lésé a obtenu gain de cause après plusieurs degrés de juridiction. Ces parcours rappellent un point essentiel : la procédure est longue, donc la preuve doit être impeccable dès le départ.

Tableau de repérage : ce que l’on cherche, et ce que cela implique

| Phénomène observé | Indice typique | Outil ou méthode | Enjeu de qualification |

|---|---|---|---|

| Copier-coller mot à mot | Segments identiques longs | Détection automatique + comparaison manuelle | Plagiat académique, parfois contrefaçon |

| Paraphrase mécanique | Structure identique, synonymes | Analyse de texte stylistique et logique | Plagiat, tromperie sur l’originalité |

| Traduction non attribuée | Correspondances interlangues | Recherche de sources étrangères | Plagiat, parfois contrefaçon |

| Bibliographie-alibi | Ouvrages cités jamais mobilisés | Vérification des renvois et éditions | Manquement à l’intégrité académique |

| Fraude sur données | Résultats trop parfaits, anomalies | Audit, réplication, contrôle statistique | Fraude scientifique au sens strict |

Réactions institutionnelles : entre protection et responsabilité

Les dossiers publiés au fil des années ont montré des réactions contrastées. Parfois, une section disciplinaire sanctionne, puis une instance d’appel infirme, ce qui désoriente les victimes. D’autres fois, l’établissement privilégie la discrétion, au nom de la réputation. Pourtant, la discrétion peut être confondue avec une protection de fait. Dès lors, le ressentiment grandit, et le signal envoyé aux jeunes chercheurs devient ambigu.

En parallèle, certains collectifs ont appelé à ne plus fermer les yeux, en fédérant des signatures d’universitaires. Ce type d’initiative souligne un point : la norme sociale compte autant que la norme écrite. Si un milieu tolère les arrangements, la fraude se diffuse. À l’inverse, si la communauté soutient les plaignants et sécurise les procédures, la prévention progresse. Cette tension prépare le terrain du thème suivant : comment enquêter sans transformer l’université en tribunal permanent ?

Les formations sur l’intégrité aident à distinguer le plagiat de la falsification. Elles montrent aussi comment documenter un signalement de manière loyale.

La traque au quotidien : une archéologie des preuves, portée par des chercheurs et des collègues plagiés

La traque commence souvent par une lecture ordinaire. Un collègue reconnaît une tournure, ou repère une idée qu’il a déjà publiée. Ensuite, l’intuition devient question : le passage est-il attribué ? La source est-elle correctement citée ? Cette bascule, de la gêne à la procédure, est psychologiquement coûteuse. Pourtant, sans signalement, le système ne se corrige pas. Ainsi, de nombreux cas documentés ont été initiés par des collègues confrontés à une reprise de leurs travaux, parfois après des années.

Le fil conducteur peut être illustré par une situation typique. Une maîtresse de conférences découvre qu’un chapitre de son ouvrage apparaît dans un manuscrit de thèse, avec des modifications mineures. D’abord, elle collecte les passages, puis elle retrouve l’édition exacte. Ensuite, elle établit une comparaison et sollicite un avis interne. Enfin, elle se heurte à une difficulté : l’établissement craint un scandale. Ce scénario n’est pas exceptionnel, et il explique pourquoi des archives publiques se sont constituées, afin de garder une trace des étapes et des décisions.

Construire un dossier : chronologie, pièces, et neutralité de ton

Un bon dossier ressemble à un dossier contentieux : il doit être lisible, daté et sourcé. D’abord, la chronologie fixe l’ordre : publication de la source, dépôt du texte litigieux, puis échanges. Ensuite, les pièces sont numérotées, avec extraits et pages. Enfin, l’argument reste sobre, car l’excès d’indignation fragilise la crédibilité. Cette prudence est d’autant plus importante que la partie adverse peut invoquer l’erreur, la négligence ou la coïncidence.

La neutralité n’empêche pas la fermeté. Lorsque les correspondances sont massives, l’explication par hasard devient improbable. De plus, certains indices trahissent un collage : une note qui renvoie à une page inexistante dans l’ouvrage cité, ou une référence en langue étrangère reproduite avec la même faute typographique. Ces détails, modestes en apparence, jouent souvent un rôle décisif.

Nommer, publier, ou traiter en interne : dilemmes et risques

La publication d’un cas soulève une question de proportion. D’un côté, la transparence protège la communauté et décourage les récidives. De l’autre, l’erreur de qualification peut exposer à des actions en diffamation. Ainsi, beaucoup d’enquêteurs privilégient une documentation rigoureuse, centrée sur les textes, et évitent les jugements sur les personnes. Ce choix rejoint une logique de juriste : ce sont les faits et les pièces qui structurent le débat, pas les intentions supposées.

Dans les années 2010, plusieurs affaires ont montré que la voie judiciaire pouvait aboutir, y compris après appel et cassation, lorsque l’appropriation était établie. Ces décisions ont aussi rappelé que la contrefaçon et le parasitisme peuvent être discutés, selon la nature des reprises. En conséquence, la stratégie doit être réfléchie : sanction disciplinaire, action civile, ou correction scientifique. La phrase clé demeure simple : sans preuve bien ordonnée, il n’y a pas de décision solide.

Prévention et intégrité académique : former, encadrer, et rendre la vérification crédible

La prévention ne se résume pas à installer un logiciel. Elle suppose des règles claires, des formations et une gouvernance qui assume les décisions. D’abord, les étudiants doivent apprendre la citation, la paraphrase loyale et la gestion des sources. Ensuite, les doctorants doivent être accompagnés sur les normes disciplinaires, car elles varient. Enfin, les encadrants doivent être formés à la relecture critique, y compris lorsqu’il s’agit de repérer un copier-coller discret. Sans cette chaîne, la détection automatique devient un alibi plutôt qu’un outil.

Le contexte de 2026 ajoute une difficulté : les textes circulent plus vite, et les outils de reformulation se sont démocratisés. Pourtant, la solution reste classique. Il faut exiger des traces de travail : plans datés, corpus annotés, carnets de lecture, et versions successives. Ainsi, la production devient auditable. Cette logique d’audit, courante en entreprise, gagne du terrain dans les écoles doctorales.

Rendre la sanction proportionnée, donc acceptée

Une politique crédible distingue l’erreur de méthode et la fraude. Par exemple, un étudiant peut mal citer par ignorance, ce qui appelle correction et formation. En revanche, une reprise massive et dissimulée relève d’un manquement grave. Entre les deux, il existe des zones grises, comme l’auto-plagiat, ou la réutilisation d’un rapport interne. C’est pourquoi les chartes d’établissement doivent donner des exemples concrets, adaptés aux pratiques locales.

La proportionnalité sert aussi la prévention. Si les sanctions paraissent arbitraires, la règle est contestée. À l’inverse, si elles sont constantes, la norme s’installe. De même, la publicité des procédures, au moins sous forme anonymisée, améliore la compréhension. Elle évite l’idée d’un traitement « à la tête du client ».

Vers une vérification continue : bibliothèques, dépôts et science ouverte

Les bibliothèques universitaires jouent un rôle croissant. Elles gèrent des dépôts, accompagnent les doctorants et sécurisent des archives. Grâce à la science ouverte, davantage de thèses sont accessibles, ce qui facilite les comparaisons. Toutefois, cette ouverture implique une responsabilité : corriger ou signaler lorsqu’une thèse déposée présente des emprunts massifs. Sinon, l’archive devient un amplificateur d’erreurs.

Au final, l’intégrité académique ne se décrète pas. Elle se construit par des pratiques quotidiennes, des décisions cohérentes et une culture de la preuve. Et c’est précisément cette culture qui transforme la lutte contre le plagiat en discipline de rigueur, plutôt qu’en chasse aux sorcières.

Un taux de similarité élevé prouve-t-il un plagiat ?

Non. Un score signale une proximité, puis une lecture experte doit distinguer les citations légitimes, les formulations standard et les reprises non attribuées. La qualification dépend de la nature des passages et de leur rôle dans l’argumentation.

Quelle différence entre plagiat académique et contrefaçon en droit ?

Le plagiat académique concerne surtout les règles d’attribution et de probité dans la recherche. La contrefaçon relève du droit d’auteur et suppose la reprise d’éléments originaux protégés. Un même fait peut toutefois relever des deux cadres.

Comment documenter une vérification de manière solide ?

Il faut constituer une chronologie, conserver les versions des textes, réaliser des comparaisons page à page, capturer les sources, et présenter les correspondances de façon neutre. Cette méthode rend le dossier reproductible devant une instance disciplinaire ou un juge.

La détection automatique suffit-elle face aux textes reformulés ?

Non, car la reformulation réduit les correspondances exactes. En revanche, une analyse de texte plus fine repère souvent la structure identique, les transitions incohérentes et les références mal intégrées. La combinaison outil + expertise reste la meilleure approche.

Juriste spécialisé en droit et en plagiat, j’accompagne depuis plus de 20 ans les entreprises et créateurs dans la protection de leurs œuvres et la gestion des risques juridiques liés à la propriété intellectuelle. Passionné par la rigueur juridique et la défense des droits, j’apporte des solutions concrètes et adaptées à chaque situation.